发布时间:2021-06-09 15:52:29,来源:奇安信科技集团股份有限公司、北京奇虎科技有限公司

一、基本情况

6月8日,微软发布6月安全更新公告,修复了Office、Scripting Engine、.NET Core & Visual Studio、NTFS、Windows Kernel等多款产品组件或软件存在的49个安全漏洞。攻击者可利用漏洞执行任意代码、提升权限、绕过安全策略或发起拒绝服务攻击等。建议广大用户及时下载并安装修复补丁进行防护,做好资产自查以及预防工作,以免遭受黑客攻击。

二、 漏洞描述

根据漏洞重要性筛选出此次更新中包含影响较大的漏洞,请相关用户重点进行关注:

1. Windows 内核信息泄露漏洞(CVE-2021-31955)

该漏洞已检测到在野利用。 Windows 内核ntoskrnl.exe存在信息泄露漏洞,攻击者可利用该漏洞在系统中泄露信息。例如内核地址。漏洞发现人员称该漏洞与CVE-2021-31956以及Chrome远程代码执行漏洞结合起来,可逃离Chrome沙箱并获取系统权限。

2. Windows NTFS权限提升漏洞(CVE-2021-31956)

该漏洞已检测到在野利用。经过身份验证的攻击者通过特殊的文件并诱导用户打开,成功利用该漏洞提升权限。

3. Microsoft SharePoint Server远程代码执行漏洞(CVE-2021-31963)

经过身份验证的攻击者可利用该漏洞在目标系统上执行任意代码。

4. Windows Defender远程代码执行漏洞(CVE-2021-31985)

该漏洞需要用户交互,远程攻击者可利用该漏洞在目标系统上执行任意代码。(该漏洞可能和一月份修复的漏洞CVE-2021-1647类似)

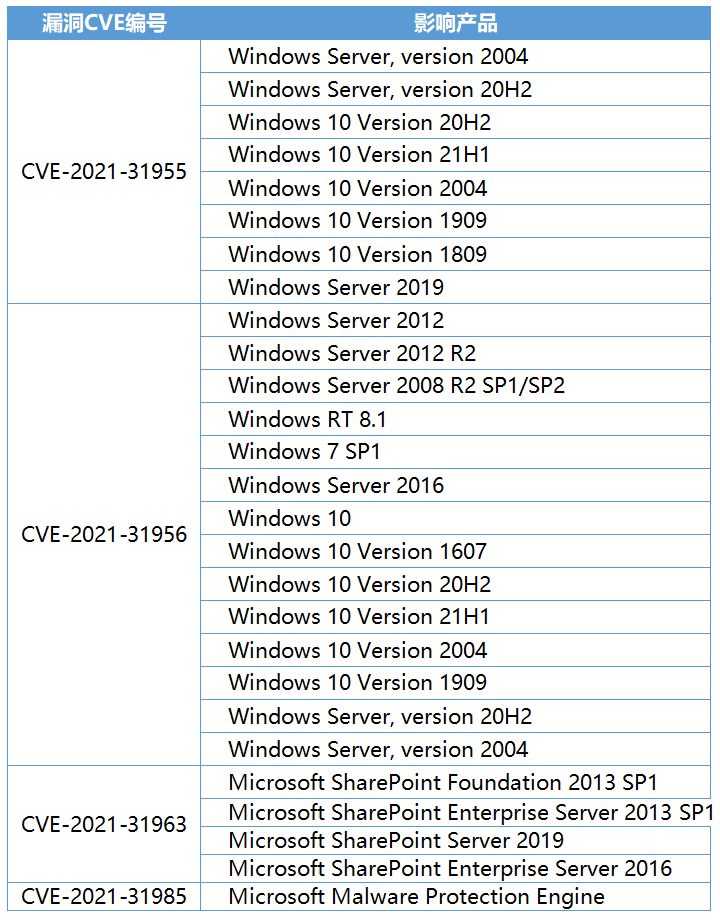

三、 影响范围

四、 安全建议

目前官方已修复该漏洞,建议受影响用户尽快安装修复补丁。

1.https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31955

2.https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31956

3.https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31963

4.https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31985

五、 参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2021-Jun